Visto el éxito que está teniendo Windows 10 y de lo fuerte que va microsoft invitando a gente a sus presentaciones, me ha parecido muy raro que nadie se ha percatado de lo siguiente.

Hace tiempo en este blog ya hablamos del ["

Keylogger" que venia con Windows 10 y de la posibilidad de denegar esta opción] que incluía la versión preview de esta misma. En teoría, según promesas de Microsoft el "keylogger" no tendría que existir en la versión final de este sistema operativo. Pero haciendo un poco de búsqueda vemos que sigue estando y que hasta en los términos y condiciones del mismo SO nos lo indica.

El advertisment de Windows 10:

"We will access, disclose and preserve personal data, including your content (such as the content of your emails, other private communications or files in private folders), when we have a good faith belief that doing so is necessary to."

Los de Cortana:

"To enable Cortana to provide personalized experiences and relevant suggestions, Microsoft collects and uses various types of data, such as your device location, data from your calendar, the apps you use, data from your emails and text messages, who you call, your contacts and how often you interact with them on your device. "

"Cortana also learns about you by collecting data about how you use your device and other Microsoft services, such as your music, alarm settings, whether the lock screen is on, what you view and purchase, your browse and Bing search history, and more.”

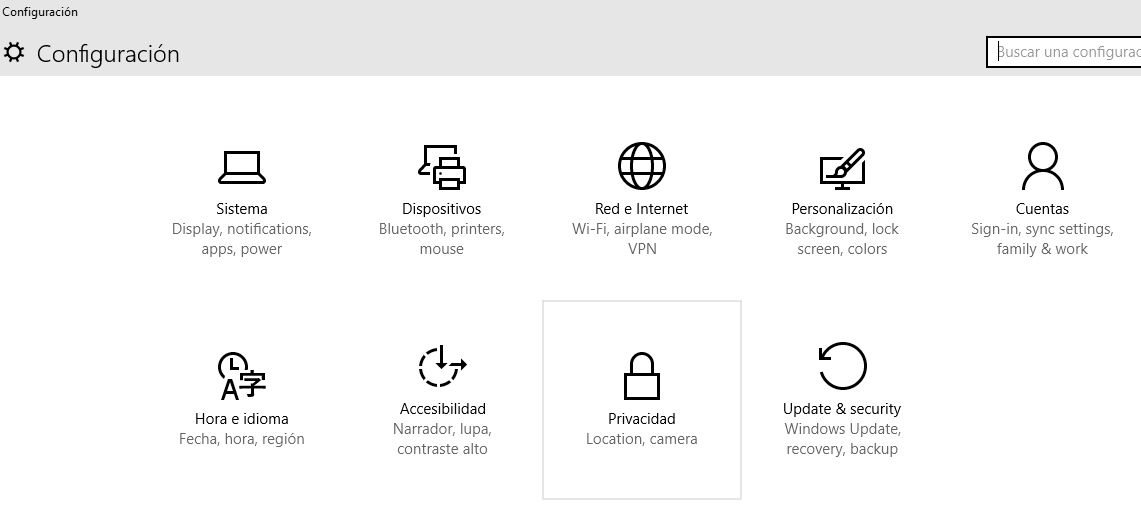

La parte buena que es que podéis deshabilitar estas opciones en Configuración >> Cambiar opciones de privacidad.

La verdad es que entiendo que los usuarios están muy desinformados respecto a este tipo de cosas ya que los Términos y condiciones no sirven y están desfasados en una sociedad donde si no es en video no lo tocamos ni con un palo. Prueba de esto es que hay un montón de [

Reviews (Hasta en video) que han pasado esto por alto] y se han dedicado ha hablar de todas las otras maravillas que lleva.

No, no estoy diciendo que Windows 10 sea el mal, solo me quejo de la desinformación que se le está dando al público por parte de los que hacen Reviews sin realmente haber profundizado en el sistema. Ya que si te dan la opción de mejorar tu privacidad solo cuesta dos minutos enseñar como desactivarla. Es tu elección, el fabricante no te lo está imponiendo aunque esas opciones estén por defecto.

Fuente:

Sed Buenos ;)

We

will access, disclose and preserve personal data, including your

content (such as the content of your emails, other private

communications or files in private folders), when we have a good faith

belief that doing so is necessary to. - See more at:

http://blog.hackersonlineclub.com/2015/08/oops-new-microsoft-windows-10-is-spying.html#sthash.ZI5Dbgvy.dpuf

We

will access, disclose and preserve personal data, including your

content (such as the content of your emails, other private

communications or files in private folders), when we have a good faith

belief that doing so is necessary to. - See more at:

http://blog.hackersonlineclub.com/2015/08/oops-new-microsoft-windows-10-is-spying.html#sthash.ZI5Dbgvy.dpuf

We

will access, disclose and preserve personal data, including your

content (such as the content of your emails, other private

communications or files in private folders), when we have a good faith

belief that doing so is necessary to. - See more at:

http://blog.hackersonlineclub.com/2015/08/oops-new-microsoft-windows-10-is-spying.html#sthash.ZI5Dbgvy.dpuf