9:48 a.m

Ya tenia los informes acabado y al día. Lo cual, había hecho que Gisela, mi secretaria, estuviera de muy buen humor y creo que había empezado a tararear algo, cosa que casi nunca hacia. La verdad es que en días así merecía la pena trabajar.

Puse un poco de música y disfruté de toda esa tranquilidad sentado al borde de la mesa.

10:03 a.m

Me entretuve un poco mas de la cuenta revisando el correo electrónico, pero no fue en vamos ya que, según un correo de paypal Isaac ya me había pagado lo que me debía, así que no tendría que salir de tras de el como otras veces.

En ese momento llamaron a la puerta de mi despacho. Me levanté para abrirla yo mismo. Siempre daba una mejor impresión, de cara al cliente, que yo lo recibiera a que le gritara "¡Pase!" desde mi asiento o que Gisela le hiciera pasar como si fuera la consulta de un médico. No, en mi agencia se le atiende rápido y bien y si no puede ser rápido es porque habrá algo mas urgente que usted.

10:05 a.m

Mi nuevo cliente era Antonio, un señor de unos 60 años aproximadamente. Iba vestido con una camisa a cuadros y unos pantalones de pana marros que le hacían juego con su chaqueta. También era del Barça, no solo por que lo delatara el pin que llevaba en su chaqueta si no porque en los dos minutos de charla banal ya me había dejado caer lo bueno que era Messi.

- Bueno, siéntese y explíqueme que le trae por aquí - dije mostrándole la "silla de los clientes" con mi mano mientras me sentaba en la mía.

El hombre se sentó esgrimiendo una mueca de dolor.

- Cada vez me hago mas viejo- dijo entre gruñidos.

Hice un ademán con la mano intentando quitar hierro al asunto.

- ¿Qué tiene para mi? - dije con mi mejor sonrisa de vendedor.

En ese momento el hombre empezó a buscar en el bolsillo interior de su chaqueta y extrajo un disquete de 3 1/2, mientras yo intentaba que no se notara mi cara de asombro al verlo.

- Mi señora dijo que en este disco había algo importante para ella, pero siempre se le dio mejor a ella que a mi esto de la informática. - dijo tendiéndome el disquete.

Lo cogí y vi que en la etiqueta rezaba "Para que nunca estés solo Antonio" Lo deje a un y espere a que Antonio siguiera con su exposición.

- Logré abrirlo una vez pero, solo encontré una foto de un mono y ... Si, si un mono a mi también me pareció raro - Dijo al ver mi cara de sorpresa.

- Perdone es que ... me esperaba otra cosa - dije intentando aparentar normalidad.

- No pasa nada, entiendo la expresión. Pero sea lo que sea quiero saber si hay algo mas que esa foto en ese disco. - dijo poniendo se serio a medida que hablaba.

10:05 a.m

Deje un tiempo prudencial para que se fuera el cliente y pase a organizarme un poco las ideas. El tema del disquete tenia especial importancia ya que nunca había trabajado con un disquete desde hacia 15 años.

Busqué un poco por internet y en efecto existían bastantes lectoras de disquetes 3 1/2 por 20 euros. Así que, al no tener otro cliente, le indique a Gisela que me por favor me avisara por teléfono si había algo urgente y me fue de compras.

11:02 a.m

Por fin tenia mi lectora de disquetes USB era una Nilox, ni idea de la marca pero me era funcional.

Hice una copia bit a bit del disquete para no dañar el disquete y si, allí estaba la foto del mono, solo esta foto.

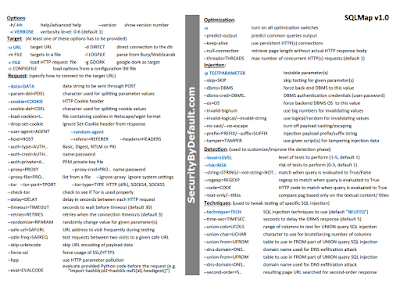

[[[[Offtopic: ¿Veis algo raro en la foto?]]]]

[Sed Buenos ;)]